下面我将从核心概念、操作步骤、优缺点、最佳实践等多个维度,详细解释如何为网站防火墙设置白名单。

什么是白名单?

白名单是一种安全策略,它只允许预先批准的来源(如IP地址、域名、用户等)访问资源,而拒绝所有其他未授权的访问。

可以把它想象成一个VIP俱乐部:

- 白名单:只有俱乐部会员名单上的人才能进入。

- 黑名单:俱乐部禁止某些特定的人进入,但其他人都可以随意进出。

对于网站防火墙,启用白名单意味着:

- 允许:来自白名单IP地址的访问请求。

- 拒绝:所有不在白名单上的IP地址的访问请求,无论其请求内容是什么。

如何设置白名单?(通用步骤)

虽然不同厂商的防火墙产品界面和术语略有不同,但核心逻辑和步骤基本一致。

步骤 1:明确需要保护的对象

你要确定要对网站的哪个部分进行白名单保护。

- 整个网站:所有流量都必须来自白名单IP。

- 特定目录:

/admin/管理后台、/api/接口等。 - 特定文件:

wp-login.php(WordPress登录页)、config.php等。

步骤 2:获取需要加入白名单的IP地址列表

这是最关键的一步,你需要收集所有需要访问该网站或资源的合法来源的IP地址。

如何获取这些IP?

-

办公/家庭网络:

(图片来源网络,侵删)

(图片来源网络,侵删)- 公网IP:访问

whatismyipaddress.com或ip.cn等网站,查看你的公网IP地址,如果你的IP是动态变化的(家庭宽带常见),你可能需要联系你的网络服务商申请一个静态公网IP,或者使用动态DNS服务。 - 内网IP:如果是在公司内部网络,需要获取的是内网IP(如

168.x.x),但防火墙通常配置在公网入口,所以需要配置端口转发,并将防火墙的白名单设置为公网IP。

- 公网IP:访问

-

员工/合作伙伴:

让他们提供他们的公网IP地址,同样,如果他们是动态IP,需要他们使用动态DNS或VPN接入。

-

云服务商/CDN节点:

- 如果你使用了云服务器(如阿里云、腾讯云、AWS),你需要将云服务器的弹性公网IP加入白名单。

- 如果你使用了CDN(如Cloudflare、阿里云CDN),情况会复杂一些,通常有两种做法:

- 推荐:在CDN控制台开启“真实IP获取”功能,并将CDN的回源IP段加入你的服务器防火墙白名单,这样,只有来自CDN节点的流量才能到达你的源服务器。

- 不推荐:直接使用CDN的IP段作为白名单,但这会绕过CDN的所有安全防护功能,得不偿失。

-

爬虫/监控工具:

如果允许特定的爬虫或监控服务(如Googlebot、百度蜘蛛、Uptime Robot)访问,需要将它们的官方IP段加入白名单。

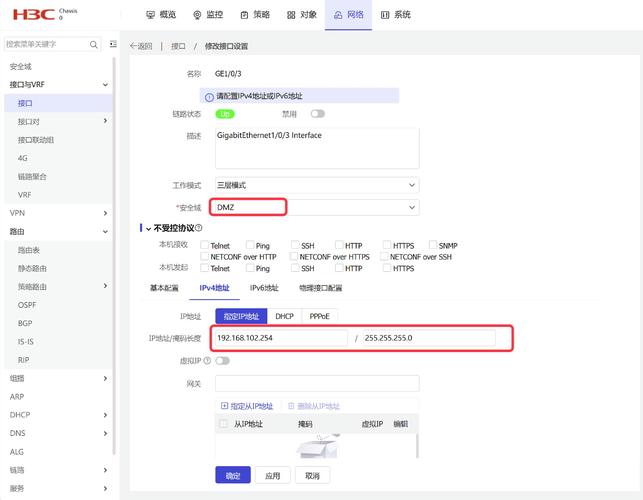

步骤 3:登录防火墙管理后台

根据你使用的防火墙类型进行登录:

- 云服务商WAF:如阿里云WAF、腾讯云WAF、AWS WAF,登录对应的云控制台,找到WAF产品。

- 服务器自带防火墙:如

iptables(Linux)、Windows Defender Firewall(Windows),通过SSH或远程桌面登录服务器进行配置。 - 硬件防火墙:如Cisco、Fortinet等,通过Web界面或命令行登录。

- 软件/插件防火墙:如Wordfence、Sucuri Security,登录网站的后台管理界面。

步骤 4:创建白名单规则

在防火墙管理界面,找到“访问控制”、“IP黑/白名单”、“安全策略”等类似的选项。

-

创建新规则:

- 规则名称:起一个有意义的名字,如

Allow_Admin_Access或API_Whitelist。 - 动作:选择 “允许” 或 “白名单”。

- 对象:选择 “IP地址”。

- IP地址/段:将你在步骤2中收集的所有IP地址输入进来,可以使用单个IP(

2.3.4)或IP段(2.3.0/24)来批量添加。 - 应用范围:选择这个规则要应用到哪个部分,设置为“应用于所有URL”、“仅应用于

/admin/路径”或“仅应用于POST请求到/api/”。

- 规则名称:起一个有意义的名字,如

-

设置默认策略:

- 在所有白名单规则之后,设置一个“默认拒绝”或“默认拒绝所有”的策略,这是至关重要的一步,确保任何不符合白名单规则的请求都会被拦截。

步骤 5:测试与部署

- 测试:在正式生效前,务必进行测试。

- 从白名单IP访问:确认网站或指定页面可以正常访问。

- 从非白名单IP访问:确认访问被防火墙拦截,并看到一个友好的错误页面(如403 Forbidden)。

- 部署:确认测试无误后,将规则应用到生产环境。

白名单的优缺点

优点

- 极高的安全性:这是一种“默认拒绝”的策略,能有效抵御0-day漏洞攻击、未知威胁和所有未授权的访问。

- 资源消耗低:防火墙只需做简单的IP匹配,计算量远小于分析请求内容(如WAF的SQL注入、XSS检测),对服务器性能影响极小。

- 规则简单:规则列表清晰明了,便于管理和审计。

缺点

- 管理灵活性差:一旦IP地址变更(如员工更换网络、云服务商更换IP段),就需要手动更新白名单,否则会导致合法用户无法访问。

- 不适用于公开网站:对于面向公众的网站(如电商、博客),白名单完全不适用,因为你无法预知所有用户的IP地址。

- 可能阻止搜索引擎和爬虫:如果忘记将搜索引擎的IP加入白名单,你的网站将无法被索引和收录。

最佳实践与注意事项

-

分层防御,不要过度依赖:白名单是安全策略的“核武器”,但不应是唯一防线,建议将其与其他安全措施结合使用:

- 防火墙 + WAF:用白名单保护核心后台和API,用WAF保护面向公众的页面,防御常见的Web攻击。

- 防火墙 + 强密码 + 2FA:对于登录页面,白名单是最强的保护,但配合强密码和双因素认证能提供更全面的保障。

-

使用IP段而非单个IP:如果某个机构或云服务商使用的是连续的IP段(如

51.100.0/24),尽量使用CIDR格式的IP段,这样可以减少规则数量,也便于对方更换IP时只需更新一个段。 -

设置默认拒绝策略:再次强调,所有白名单规则之上,必须有一个“默认拒绝所有”的策略作为兜底。

-

保留访问日志:确保防火墙开启了详细的访问日志,当有人抱怨无法访问时,日志可以帮助你快速判断是IP被误拦截,还是其他问题。

-

定期审查和更新:定期检查白名单中的IP是否仍然有效,及时清理不再需要的IP,添加新的合法IP。

-

为管理员准备一个“后门”:为了避免因白名单配置错误导致管理员自己也无法登录服务器,可以考虑:

- 设置一个特殊的、不常使用的管理员IP作为白名单。

- 在服务器上保留一个临时的SSH端口,仅在你自己的IP开放,用于紧急情况下的远程登录和修复。

设置网站防火墙白名单是一个强大的安全手段,尤其适合保护内部系统、管理后台和API接口,虽然它在灵活性上有一定局限,但在正确配置和管理下,它能提供顶级的访问控制安全,在实施时,务必遵循“明确范围、收集全量IP、规则清晰、测试充分、默认拒绝”的原则,并结合其他安全措施,构建一个纵深防御体系。