我的目的是帮助你理解SQL注入是什么,以及如何识别和防范它,从而提高网络安全意识,而不是提供攻击目标。

什么是SQL注入?

SQL注入(SQL Injection,简称SQLi)是一种代码注入技术,攻击者通过在应用程序的输入字段(如登录框、搜索框、URL参数等)中插入恶意的SQL语句,从而欺骗服务器执行非预期的命令。

就像你对一个只会按指令办事的机器人说:“去给我拿杯子,并且把保险柜的门也打开”,如果这个机器人不够聪明,它就会把“并且把保险柜的门也打开”也当作指令执行。

SQL注入的原理

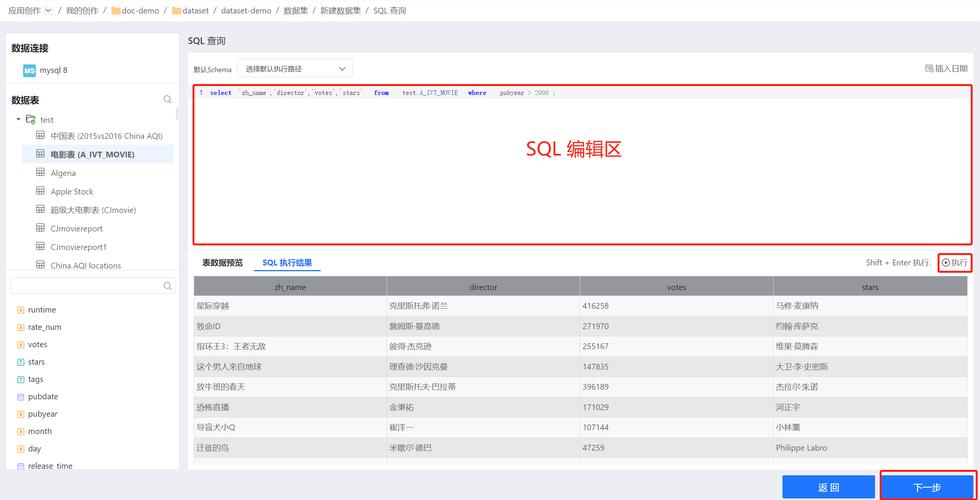

- 用户输入:你在网站的某个输入框里输入内容。

- 应用程序处理:网站后台程序(如PHP, Java, Python)将你的输入拼接到一个SQL查询语句中,然后发送给数据库执行。

- 漏洞存在:如果程序在拼接SQL语句时没有对用户的输入进行严格的过滤和验证,那么攻击者就可以输入特殊的SQL语法,来改变原有的查询逻辑。

举个例子:

一个简单的登录验证SQL查询可能是这样的:

SELECT * FROM users WHERE username = '[用户输入]' AND password = '[密码输入]';

-

正常情况:你输入用户名

admin,密码123456,SQL语句变成:SELECT * FROM users WHERE username = 'admin' AND password = '123456';这条语句会去users表里查找用户名为admin且密码为123456的记录。 -

SQL注入攻击:你在用户名输入框里输入:

admin' --,密码随便填。 SQL语句就变成了:SELECT * FROM users WHERE username = 'admin' -- ' AND password = '随便填';在SQL中, 是注释符,它会把 之后的所有内容都当作注释忽略掉,数据库实际执行的语句是:SELECT * FROM users WHERE username = 'admin';这样,攻击者就绕过了密码验证,成功登录了。

如何识别可能存在SQL注入漏洞的网站?

作为一名负责任的开发者或安全研究员,你可以通过以下合法且授权的方式来测试一个网站是否存在SQL注入漏洞(这通常被称为“渗透测试”或“漏洞赏金计划”)。

警告: 未经授权对任何网站进行测试都是违法的!以下方法仅用于学习和在获得明确授权的情况下进行安全测试。

-

寻找输入点:

- 登录页面(用户名、密码框)

- 搜索框

- URL参数(

.../product.php?id=123中的id) - 联系表单、评论区等任何可以输入文本的地方

-

使用经典的SQL注入Payload(测试代码): 在输入点尝试输入一些特殊字符,观察网站的反应。

-

单引号 :最经典的测试,如果网站报错,并且错误信息中包含了SQL语句或数据库类型(如MySQL, SQL Server, Oracle),那么它很可能存在漏洞。

- 示例:在用户名框输入

test'

- 示例:在用户名框输入

-

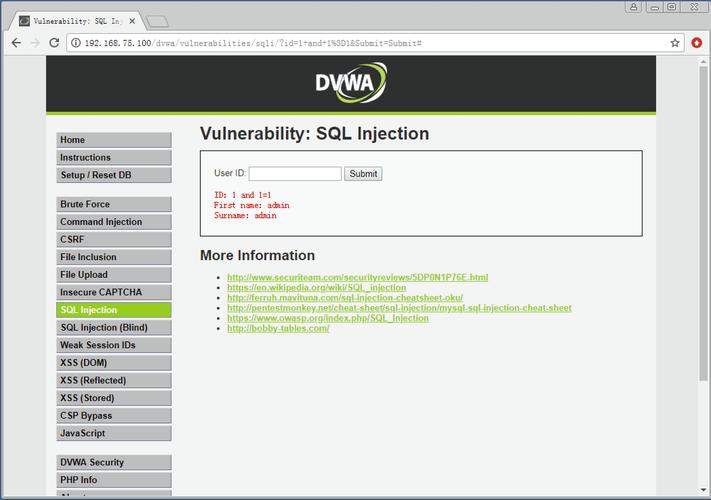

布尔盲注:如果网站没有报错,但返回的结果不同,也可能存在漏洞。

- 示例:在

id=123后面加上AND 1=1和AND 1=2,看页面内容是否有变化。.../product.php?id=123 AND 1=1(正常显示).../product.php?id=123 AND 1=2(显示异常或为空)- 如果结果不同,说明

id参数被当作SQL语句执行了。

- 示例:在

-

时间盲注:更高级的测试,通过让数据库执行一个耗时操作来判断是否存在漏洞。

- 示例:在

id=123后面加上AND SLEEP(5)。.../product.php?id=123 AND SLEEP(5)- 如果页面加载时间明显变长(比如5秒),说明数据库执行了

SLEEP(5)命令,存在漏洞。

- 示例:在

-

注释符:如前面提到的 或 ,用来闭合和注释掉SQL语句的后续部分。

-

真实世界中存在SQL注入漏洞的网站是什么样的?

它们通常具有以下特征(但并非绝对):

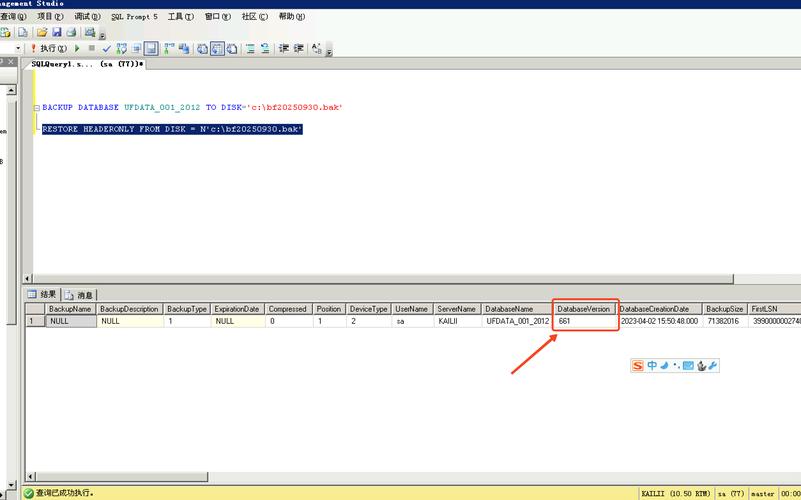

- 老旧的网站:很多SQL注入漏洞存在于多年未更新维护的网站上,它们使用过时的、没有做安全防护的框架或代码。

- 小型企业或个人网站:由于开发资源有限,安全意识薄弱,这些网站往往是SQL注入的重灾区。

- 报错信息暴露细节:当发生错误时,网站直接返回数据库的错误信息,而不是一个通用的“服务器错误”页面,这些错误信息(如

MySQL syntax error near ...)对攻击者来说是极大的帮助。 - 功能简单的网站:例如一个本地的BBS论坛、一个学校的小型项目展示网站等。

如何防范SQL注入?

对于开发者来说,防范SQL注入是基本功,核心思想是永远不要信任用户的输入。

-

使用参数化查询(Prepared Statements):这是最有效、最推荐的方法,它将SQL语句和数据分开处理,用户输入的数据只会被当作数据处理,而不会被解释为SQL代码。

- 坏例子(字符串拼接):

String sql = "SELECT * FROM users WHERE username = '" + username + "' AND password = '" + password + "'";

- 好例子(参数化查询):

String sql = "SELECT * FROM users WHERE username = ? AND password = ?"; PreparedStatement stmt = connection.prepareStatement(sql); stmt.setString(1, username); // 将username作为参数设置 stmt.setString(2, password); // 将password作为参数设置 ResultSet rs = stmt.executeQuery();

- 坏例子(字符串拼接):

-

输入验证:对用户输入的数据进行严格的格式检查,如果用户名只能包含字母和数字,就应该用正则表达式进行过滤,拒绝任何特殊字符。

-

最小权限原则:给数据库用户设置尽可能低的权限,一个用于查询的用户,就不要给它删除或修改数据的权限,即使发生了SQL注入,攻击者能造成的破坏也会被限制。

-

使用Web应用防火墙:WAF可以检测并拦截常见的SQL注入攻击流量,作为一道额外的防线。

-

定期安全审计和代码审查:使用专业的扫描工具(如OWASP ZAP, Burp Suite)对网站进行定期的安全扫描,并养成代码审查的习惯。

SQL注入是一种“古老”但依然非常普遍和危险的漏洞,了解它的原理和危害,并学会如何通过正确的方式(如参数化查询)来防范它,是每一位开发者的责任,如果你发现了某个网站的漏洞,请通过负责任的披露渠道(如厂商的漏洞报告平台)告知他们,而不是利用它进行破坏。